Módulos » Usuarios

Configuración del Módulo de Usuarios

La sección de Configuración del módulo de Usuarios permite definir las reglas generales de acceso, control y validación que regulan el comportamiento de los distintos tipos de usuarios dentro del sistema. Estas opciones son clave para garantizar seguridad operativa y control interno.

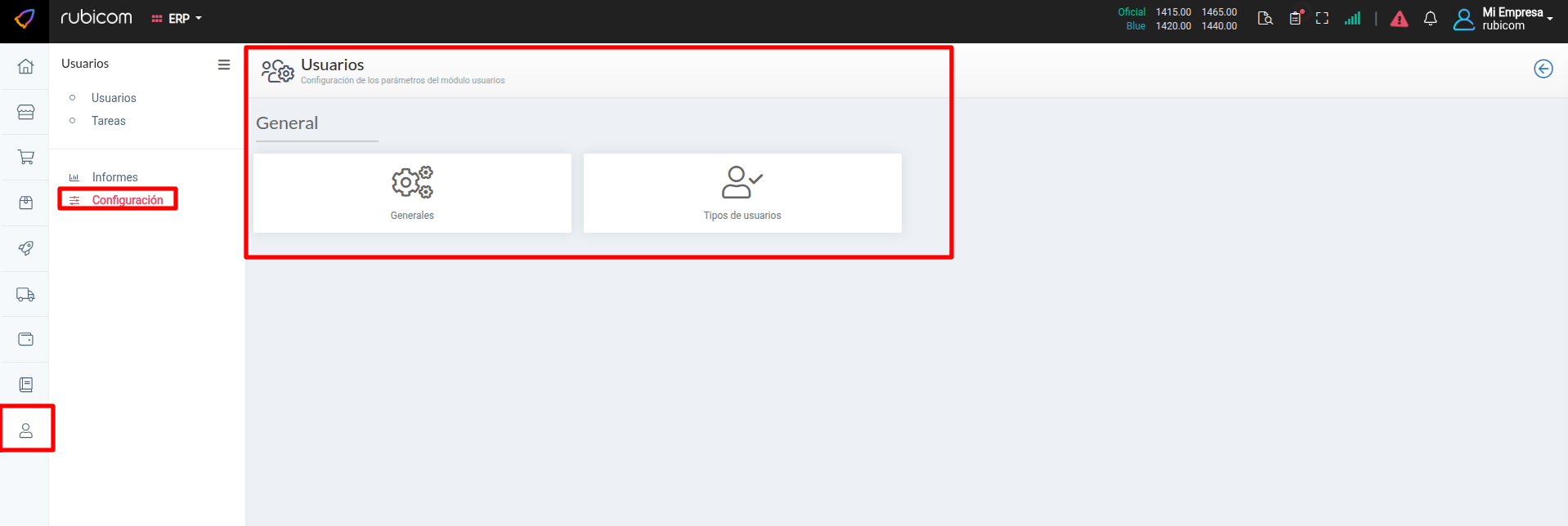

Pantalla Principal de Configuración

Al ingresar a Configuración desde el menú lateral del módulo de Usuarios, se presenta una vista organizada por categorías que agrupan los parámetros disponibles.

- Generales: Parámetros globales de comportamiento y acceso.

- Tipos de Usuarios: Definición y administración de perfiles.

Configuración General

Dentro de la opción Generales se encuentran los controles que regulan accesos y validaciones según el rol del usuario.

- Accesos:

- Limitar las acciones del POS: Impide que los cajeros modifiquen precios o descuentos.

- Limitar el acceso del cajero: Restringe las operaciones únicamente a ventas de contado.

- Limitar las acciones de los vendedores: Evita cambios en parámetros de los comprobantes.

- Limitar el acceso de los vendedores: Restringe el acceso a sus propios clientes y comprobantes.

- Bloquear precios a los vendedores: Impide modificaciones en precios de comprobantes.

- Limitar el acceso del depósito: Restringe el acceso a información propia del sector.

- Limitar el acceso de los repartidores: Permite visualizar únicamente sus propios clientes y comprobantes.

- Valorizaciones:

- No valorizar comprobantes de operarios: Los operarios sólo visualizan comprobantes sin valores.

- No valorizar comprobantes de depósitos: Los usuarios de depósito acceden a comprobantes no valorizados.

- No valorizar comprobantes de repartidores: Los repartidores visualizan comprobantes sin importes.

Impacto de la Configuración

Las opciones definidas en esta sección afectan directamente:

- Seguridad Operativa: Controla qué acciones puede realizar cada perfil.

- Confidencialidad: Restringe la visualización de valores sensibles.

- Orden Administrativo: Evita modificaciones indebidas en procesos críticos.

Buenas Prácticas de Configuración

- Definir accesos según responsabilidades reales del puesto.

- Limitar valorizaciones en roles operativos.

- Revisar periódicamente las configuraciones activas.

- Documentar los cambios realizados.